Czy zastanawialiście się kiedyś, jak to możliwe, że jednym kluczem można otworzyć wiele różnych drzwi, zachowując jednocześnie unikalny dostęp do poszczególnych pomieszczeń? To właśnie magia systemu master key, który rewolucjonizuje współczesne systemy bezpieczeństwa.

Czy zastanawialiście się kiedyś, jak to możliwe, że jednym kluczem można otworzyć wiele różnych drzwi, zachowując jednocześnie unikalny dostęp do poszczególnych pomieszczeń? To właśnie magia systemu master key, który rewolucjonizuje współczesne systemy bezpieczeństwa. W dzisiejszych czasach, gdzie ochrona danych i mienia nabiera coraz większego znaczenia, klucz uniwersalny staje się nieodzownym elementem zarządzania dostępem w wielu branżach, od hotelarstwa po korporacje.

Zastosowanie klucza master key w systemach zabezpieczeń

Systemy zabezpieczeń wykorzystujące klucz master key są niezwykle efektywne w zarządzaniu dostępem w różnorodnych obiektach, takich jak hotele, biurowce czy szkoły. Umożliwiają one stworzenie hierarchicznej struktury kluczy, gdzie klucz główny otwiera wszystkie zamki w systemie, a poszczególne klucze podrzędne mają dostęp do wybranych pomieszczeń. Dzięki temu, personel zarządzający może dysponować jednym kluczem do wszystkich drzwi, podczas gdy użytkownicy indywidualni mają ograniczony dostęp.

Budowa i mechanizm działania klucza głównego

Zarządzanie dostępem w dużych obiektach, takich jak biurowce czy hotele, wymaga zastosowania zaawansowanych rozwiązań, które umożliwiają efektywną kontrolę nad przepływem osób. Klucz główny, znany również jako klucz master key, stanowi podstawę wielu systemów zabezpieczeń. Jego działanie opiera się na hierarchii uprawnień, gdzie poszczególne klucze otwierają różne zestawy zamków. Mechanizm ten pozwala na elastyczne zarządzanie dostępem bez konieczności posiadania wielu kluczy do różnych drzwi.

Zalety implementacji systemu master key w obiektach komercyjnych

Wprowadzenie systemu jednego klucza znacząco upraszcza zarządzanie kluczami, co jest istotne w kontekście dużych organizacji, gdzie liczba pracowników i pomieszczeń jest znaczna. Zamiast posiadać ogromny zestaw kluczy, odpowiedzialne osoby dysponują jednym kluczem, który otwiera wiele drzwi. To nie tylko zwiększa efektywność, ale także minimalizuje ryzyko utraty kluczy lub ich nieautoryzowanego kopiowania. Dodatkowo, w przypadku zmiany personelu, wystarczy zmienić jedną wkładkę bębenkową, aby zachować bezpieczeństwo systemu.

Warto zwrócić uwagę na możliwość elastycznego dostosowania systemu do zmieniających się potrzeb organizacji. System master key może być projektowany modułowo, co pozwala na łatwe rozszerzanie lub modyfikowanie uprawnień dostępu, bez konieczności wymiany całego systemu zamków. To sprawia, że inwestycja w takie rozwiązanie jest długoterminowa i może się dostosować do rozwoju firmy. Dla ułatwienia zarządzania, warto przygotować tip sheets, czyli instrukcje obsługi systemu, które pomogą w szybkim przekazywaniu wiedzy nowym pracownikom.

Procedury zarządzania kluczem master w organizacjach

Wprowadzenie odpowiednich procedur zarządzania kluczem master jest kluczowe dla zapewnienia wysokiego poziomu bezpieczeństwa w każdej organizacji. Proces ten powinien być ściśle regulowany i obejmować zarówno wydawanie, użytkowanie, jak i ewentualne unieważnianie klucza głównego. Aby zapewnić maksymalną ochronę, klucz master powinien być przechowywany w bezpiecznym miejscu, a dostęp do niego powinny mieć wyłącznie upoważnione osoby, które przeszły odpowiednie szkolenia i weryfikację.

Regularne audyty i przeglądy procedur są niezbędne do utrzymania skuteczności systemu klucza master. Powinny one obejmować analizę wszystkich incydentów związanych z kluczem, a także przegląd i aktualizację listy osób upoważnionych do jego posiadania. W przypadku zmiany personelu lub podejrzenia kompromitacji klucza, niezbędne jest szybkie działanie w celu zapobieżenia potencjalnym zagrożeniom dla bezpieczeństwa.

Nowoczesne technologie i przyszłość systemów klucza master key

Integracja zaawansowanych technologii cyfrowych z tradycyjnymi systemami klucza master key otwiera nowe perspektywy dla zwiększenia bezpieczeństwa. Rozwiązania takie jak inteligentne zamki, które można kontrolować zdalnie za pomocą aplikacji mobilnych, czy systemy identyfikacji biometrycznej, stają się coraz bardziej popularne. Te innowacje umożliwiają nie tylko wygodniejsze zarządzanie dostępem, ale także oferują lepszą kontrolę nad tym, kto i kiedy może wejść do określonych pomieszczeń czy obiektów.

W kontekście ochrony danych i prywatności, systemy klucza master key muszą być projektowane z myślą o zabezpieczeniach kryptograficznych. Niezdefiniowane jeszcze standardy bezpieczeństwa mogą w przyszłości wymusić implementację jeszcze bardziej zaawansowanych technologii, takich jak szyfrowanie kwantowe, które będzie w stanie przeciwstawić się potencjalnym zagrożeniom płynącym z rozwoju technologii łamania szyfrów.

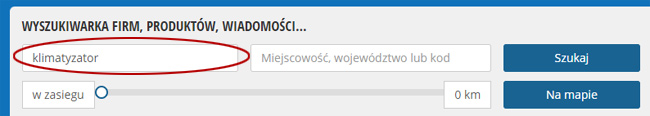

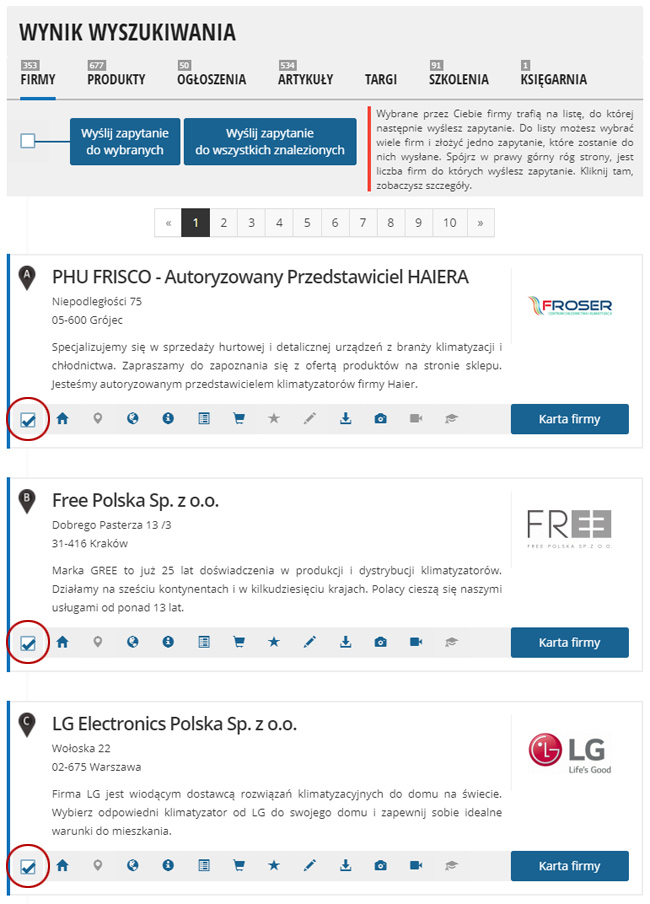

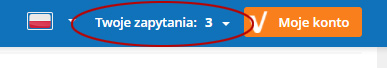

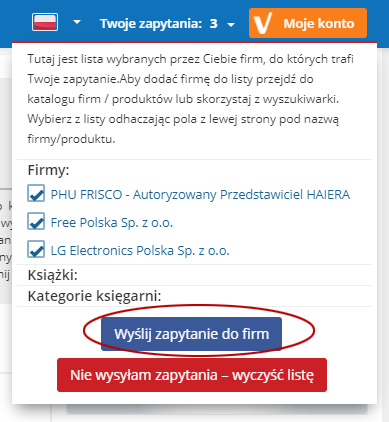

Dodawaj ogłoszenia, składaj zapytania, promuj swoją Firmę. Jedno konto w systemie vManager pozwala na zarządzanie usługami

na wszystkich portalach Grupy Vertica.pl.

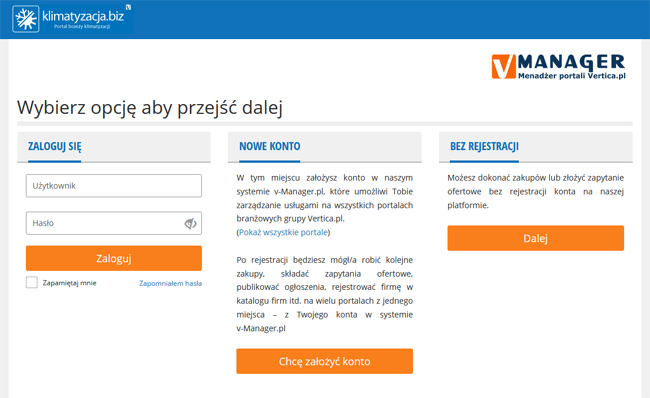

Dodawaj ogłoszenia, składaj zapytania, promuj swoją Firmę. Jedno konto w systemie vManager pozwala na zarządzanie usługami

na wszystkich portalach Grupy Vertica.pl.

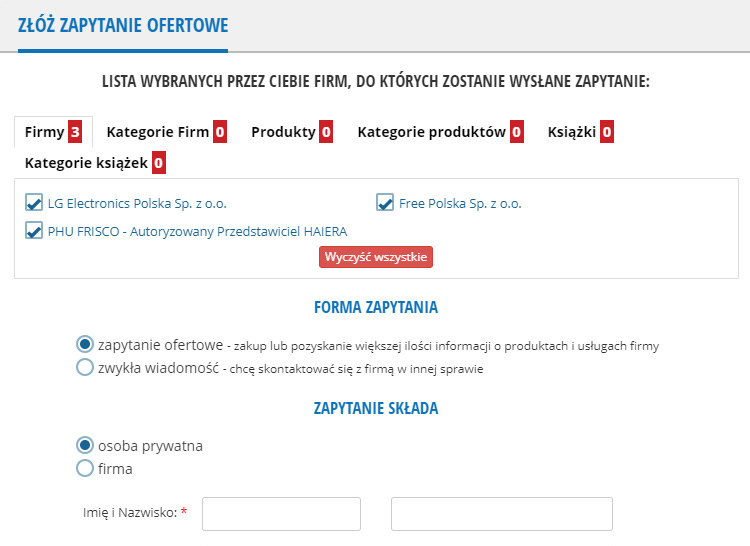

Dodawaj ogłoszenia, składaj zapytania, promuj swoją Firmę. Jedno konto w systemie vManager pozwala na zarządzanie usługami

na wszystkich portalach Grupy Vertica.pl.

Dodawaj ogłoszenia, składaj zapytania, promuj swoją Firmę. Jedno konto w systemie vManager pozwala na zarządzanie usługami

na wszystkich portalach Grupy Vertica.pl.